Phishing Cos'è e Come Difendersi

Il phishing è un problema ovunque le persone lavorino. Secondo Proofpoint, nel 2020 tre quarti di tutte le aziende hanno subito un attacco di phishing di qualche tipo. E stanno diventando sempre più sofisticati, con pagine infette che sembrano sempre più professionali con il passare del tempo. In questo articolo, ti spiegheremo come identificare i tentativi di phishing e proteggere i tuoi dati.

Cos'è il Phishing?

Il phishing si riferisce all'invio di e-mail professionali, dall'aspetto autentico, che richiedono dati sensibili ai destinatari, o direttamente o visitando un sito infetto. Le informazioni più comunemente ricercate includono PIN o password dei conti corrente online, che verranno quindi utilizzate per svuotare i conti. Le e-mail di phishing possono reindirizzare le loro vittime a siti Web infetti, o persino essere utilizzate come trampolino di lancio per lanciare attacchi ransomware che installano malware (software dannoso) in grado di rendere inutilizzabile il tuo computer.

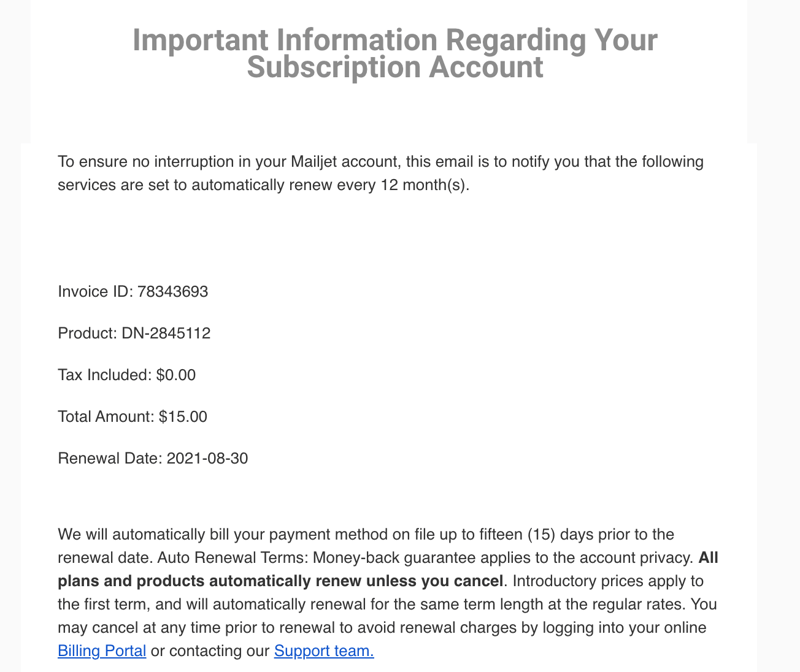

I phisher spesso cercano di spacciarsi per dipendenti di aziende o organizzazioni rispettabili, nonostante non abbiano alcuna affiliazione con esse. Più comunemente, inviano e-mail a nome di banche o social network e compiono atti di intimidazione, minacciando, ad esempio, di sospendere un conto PayPal a meno che l'utente non effettui l'accesso entro 24 ore.

Molti phisher si spacciano per membri di PayPal.

Questo rende il phishing un tipo di ingegneria sociale, poiché i criminali informatici non devono sfruttare le debolezze tecniche (errori di codice o exploit), ma piuttosto le emozioni e le paure umane. Dopo aver conquistato la fiducia delle loro vittime, diventa possibile sottrarre loro facilmente (e volontariamente) i loro dati.

Gli URL contenuti nelle e-mail di phishing spesso assomigliano a quelli di siti Web affidabili e sicuri. Poiché il layout della pagina non presenta differenze facilmente distinguibili a prima vista, non viene attivato alcun campanello d'allarme. Oltre allo spoofing del sito Web, esiste anche lo spoofing del dominio, in base al quale un indirizzo e-mail affidabile viene visualizzato nell'intestazione del messaggio. Non è raro che entrambi i tipi di spoofing vengano usati insieme.

Le origini del termine phishing non sono del tutto chiare. Una teoria è che la parola sia basata su "pesca" ma scritta usando "leetspeak", un linguaggio di Internet. Questo "linguaggio" gioca sul modo in cui le parole vengono scritte, spesso scambiando suoni foneticamente identici tra loro o sostituendo numeri con lettere (o viceversa). Diversamente, alcuni sostengono che l'ortografia derivi da "phone phreaking", un tipo di hacking telefonico popolare negli anni '90 che invertiva i toni per consentire chiamate internazionali gratuite.

Qualunque siano le sue radici, uno dei primi usi registrati del termine risale al 1996, quando è stato menzionato insieme ad AOHell, un malware che ha rubato nomi utente e password di AOL.

Quali tipi di phishing esistono?

L'obiettivo di tutti gli attacchi di phishing è lo stesso: conquistare la fiducia delle vittime e raccogliere da loro dati sensibili. Detto questo, i tipi di attacchi variano a seconda del gruppo target:

Phishing classico: le e-mail di phishing di base vengono inviate a migliaia di indirizzi casuali in modo sparso. I mittenti tentano di spacciarsi per piattaforme utilizzate da milioni di persone, come PayPal o Amazon. Ciò aumenta la probabilità che gli obiettivi forniscano informazioni volontariamente senza che il mittente debba investire tempo o sforzi nella ricerca delle sue vittime. Ai destinatari viene spesso richiesto di modificare o confermare la propria password a causa di una presunta violazione della sicurezza di qualche tipo.

Phishing Mirato: Come suggerisce il nome, contrariamente al phishing classico, lo spear phishing prende di mira una persona specifica, in genere un dirigente, un amministratore IT o un manager IT all'interno di un'organizzazione. Gli hacker che utilizzano questo metodo cercheranno spesso di spacciarsi per lavoratori di aziende IT che commercializzano prodotti utilizzati dalla società presa di mira.

Caccia alle balene – Questo tipo di phishing va a caccia del pesce grosso, vale a dire CEO, manager o capi dipartimento. Questi riceveranno e-mail che sembrano provenire dall'interno dell'azienda o da partner commerciali fidati. Per apparire il più credibili possibile, gli hacker cercano i loro obiettivi online, controllando i loro profili sui social network, copiando vecchie foto e persino leggendo i commenti.

Circa il 94% di tutti gli attacchi phishing avviene via mail, tuttavia ci sono altre due tipologia di attacchi phishing:

Smishing (SMS-Phishing) – Gli aggressori contattano le loro vittime tramite SMS. Come il classico phishing, un collegamento reindirizza la vittima a un sito Web infetto o avvia il download di malware.

Vishing (Voice Phishing - Phishing Vocale) – Questo tipo di frode comporta l'interpretazione di agenti di polizia, impiegati di banca o personale IT, che procedono a richiedere dati sensibili alle loro vittime.

Come posso riconoscere un'e-mail di phishing?

Sfortunatamente, non è sempre possibile distinguere un'e-mail di phishing da una legittima a prima vista, poiché la maggior parte dei phisher crea loghi, layout e persino firme dall'aspetto autentico. Nel caso in cui tu riceva un'e-mail che ritieni possa essere fraudolenta, non fare clic su nessuno dei suoi collegamenti ipertestuali e non fornire alcun dato. Presta attenzione ai seguenti segni:

E-mail da società con dominio non specifico

Le aziende e le autorità non utilizzano mai domini di posta elettronica commerciali come @gmail.com o @yahoo.com. Le aziende, come le banche, utilizzeranno sempre e solo il dominio della banca, mentre per le autorità governative o statali, l'indirizzo e-mail dovrebbe provenire da un dominio .gov. Per questo motivo, presta molta attenzione al dominio. Elimina tutte le e-mail che non hanno un mittente facilmente distinguibileSaluti generici

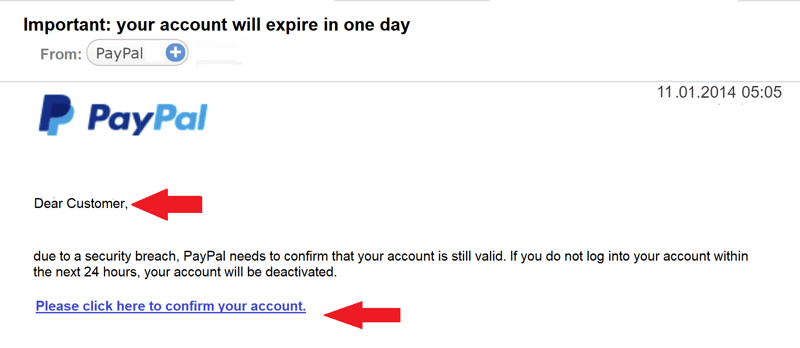

Le domande legittime si riferiscono sempre a un cliente o individuo per nome o nome utente. Saluti generici come "Gentile signore/signora" o "A chi di dovere" o "Ehi!" di solito significa una sorta di frode. Se non sei sicuro della legittimità di un'e-mail, puoi sempre contattare direttamente l'azienda o l'organizzazione (idealmente attraverso un altro canale o il loro team di assistenza generico) prima di esprimere un giudizio sul messaggio originale.Errori di grammatica e di ortografia

Le aziende professionali di tutto il mondo mantengono standard elevati quando si tratta di sintassi, ortografia e scrittura. Tuttavia, è possibile che in un'e-mail legittima manchi una parola o ci sia un errore di battitura. Però, se il messaggio contiene un errore in ogni frase, o semplicemente non "suona" correttamente, è probabile che provenga da una fonte dubbia. Nel caso in cui noti più errori grammaticali o di ortografia in un'e-mail, ti consigliamo di eliminarla.Richieste di pagamento via e-mail

In alcuni casi, i criminali informatici cercheranno di spacciarsi per esattori o studi legali, minacciando le loro vittime con multe considerevoli se non pagano entro un determinato periodo di tempo. Gli studi legali legittimi si metteranno in contatto sempre e solo tramite posta ordinaria. Anche in questo caso, è una buona idea eliminare immediatamente tali e-mail.E-mail con allegati

Le banche e gli assicuratori generalmente non inviano alcun dato ai propri clienti sotto forma di allegati. Invece, dopo aver effettuato l'accesso alla tua banca o al tuo conto, potrai scaricare tutti i file richiesti direttamente dalla piattaforma. Tieni d'occhio gli allegati .ZIP, .EXE o .RAR, evitando di scaricarli, eseguirli o decomprimerli.URL diversi

Se ricevi un'e-mail sospetta contenente un collegamento ipertestuale, passa il mouse sopra il collegamento per alcuni secondi. Dopodiché, dovresti vedere l'URL effettivo a cui ti porterà il link. Se il testo e i collegamenti effettivi non corrispondono, si tratta quasi sicuramente di un sito Web infetto. Chiudi immediatamente i siti Web non attendibili ed elimina qualsiasi e-mail che ti inviti a visitarli.Richieste di PIN e/o password tramite link

Gli attacchi di phishing più dolorosi sono le truffe bancarie online. La maggior parte delle volte, le vittime riceveranno un'e-mail con un collegamento a un sito Web abbastanza simile a quello della loro banca. Se una vittima effettua l'accesso, gli hacker potranno accedere al suo account. Le banche non chiederanno mai ai propri clienti di accedere all'online banking tramite un collegamento. Qualsiasi e-mail che ti chiede di farlo dovrebbe essere ignorata ed eliminata.

Attacchi Phishing Famosi

Gli attacchi di phishing sono vecchi quasi quanto Internet stesso. Negli ultimi anni, tuttavia, gli hacker sono riusciti a truffare alcune vittime altamente redditizie. Alcuni dei più famigerati di questi includono:

Il worm Loveletter ha causato danni per circa 10 miliardi di dollari dal maggio 2000. Uno studente filippino di informatica ha inoltrato un'e-mail con l'oggetto "ILOVEYOU". Chiunque abbia fatto clic sull'allegato dell'e-mail, ha installato inconsapevolmente un malware sul proprio computer che ha eliminato un gran numero di file. Loveletter è stato il primo caso di phishing che ha generato l'attenzione mondiale.

Tra il 2013 e il 2015, un truffatore lituano ha inviato fatture false a nome di Quanta ai dipendenti di Facebook e Google. Prima di essere catturato, ha guadagnato circa 100 milioni di dollari.

A causa di un attacco di spear-phishing, Crelan, una banca belga, ha perso più di 70 milioni di euro nel 2016. Gli hacker si sono spacciati per amministratori delegati e sono riusciti a convincere il dipartimento finanziario della banca a trasferire i fondi su una varietà di conti.

Nel 2015, un attacco di spear-phishing è riuscito a mettere fuori gioco i tre maggiori fornitori di energia ucraini dopo aver compromesso la loro infrastruttura IT e i sistemi SCADA. In seguito, più di 200.000 persone hanno dovuto fare a meno dell'elettricità per più di sei ore.

Cosa devono fare le vittime di attacchi phishing?

Nel caso fossi stato vittima di un'e-mail di phishing, la preoccupazione più grande deve essere quella di minimizzare i danni:

Modifica immediatamente tutte le password per tutti gli account interessati (ad es. Amazon). Se lo fai in tempi relativamente brevi dopo aver aperto l'e-mail o l'allegato, ci sono buone probabilità che non subirai alcuna conseguenza. Tieni d'occhio qualsiasi attività sospetta dell'account o accessi non riusciti nei giorni successivi.

Se non riesci più ad accedere, significa che gli hacker hanno già cambiato la tua password. I tuoi prossimi passi dovrebbero essere contattare l'azienda (idealmente, per telefono), bloccare il tuo account e annullare eventuali ordini in sospeso.

Nel caso in cui tu abbia scaricato o aperto un allegato sospetto, evita di usare il tuo browser. Porta il tuo computer da uno specialista IT che sarà in grado di dirti se il tuo sistema è infetto o meno da malware o trojan.

Se il tuo conto bancario è stato compromesso, blocca immediatamente il tuo banking online e informa il personale della banca. Denuncia la questione anche alla polizia.

Se hai subito danni economici, rivolgiti a un avvocato specializzato in criminalità informatica.

Prevenire il Phishing: come proteggere i tuoi dati

Non fare mai clic su collegamenti sospetti o dubbi. Se fai clic su un collegamento, assicurati che sia a un sito Web sicuro (nella maggior parte dei browser, a sinistra dell'URL viene visualizzato un collegamento verde).

Le applicazioni serie, come quelle per il net banking, non si aprono in finestre pop-up. Per questo motivo, non inserire mai dati sensibili in una finestra pop-up e assicurati di utilizzare un blocco pop-up.

Assicurati che il tuo servizio di posta elettronica disponga di un solido filtro antispam. Tieni presente che anche i migliori filtri non bloccheranno tutte le email di phishing.

I gestori di password immettono una password solo quando l'URL che apri corrisponde a quello registrato. In questo modo, forniscono una protezione considerevole contro lo spoofing del sito web.

Configura le email in modo da visualizzarle in testo anziché in HTML. Ciò riduce la probabilità di fare clic inavvertitamente su un collegamento dannoso. Come svantaggio, impedisce anche la corretta visualizzazione delle immagini nelle e-mail legittime.

Aggiorna regolarmente il tuo software antivirus.

Crea backup frequenti dei tuoi dati. In questo modo, limiterai i potenziali danni causati a seguito di un attacco.

Nell'e-mail sopra, il logo PayPal sembra autentico, tuttavia, i saluti e gli indirizzi e-mail non corrispondenti mostrano che si tratta di un'e-mail di phishing.

Conclusioni

Gli attacchi di phishing sono tra i più comuni su Internet. Coloro che li impiegano tentano di convincere le loro vittime che sono entità legittime e rispettabili, in modo che possano acquisire l'accesso ai loro dati sensibili. Ogni volta che ricevi un'e-mail che richiede la tua password, mettiti subito in allerta. D'altra parte, coloro che fanno clic solo su collegamenti attendibili, aggiornano regolarmente il loro software antivirus e aprono gli allegati di posta elettronica solo dopo aver verificato il loro contenuto con il mittente riducono la loro esposizione. Se sei stato preda di un attacco di phishing, specialisti IT ed esperti legali possono aiutarti a ridurre i danni.

Domande Frequenti

Le e-mail di phishing non sono sempre facilmente riconoscibili a prima vista. Tuttavia, ci sono diverse caratteristiche che noterai se passi un minuto o due a leggere l'e-mail, come un saluto generico ("Gentile utente"), un testo scritto male e collegamenti che mostrano un URL diverso da quello a cui effettivamente reindirizza. In genere, qualsiasi messaggio di posta elettronica contenente un allegato proveniente da qualcuno che non riconosci o da un dominio di posta elettronica pubblico (piuttosto che quello di un'organizzazione o di un'azienda) è altamente sospetto.

Se hai ancora accesso all'account interessato, accedi e cambia immediatamente la tua password. Se l'accesso non è più disponibile, contatta direttamente la piattaforma o l'azienda e blocca il tuo account. In caso di danni finanziari, contattare un avvocato e segnalare l'incidente alle autorità.

I filtri antispam forniti dalla maggior parte dei servizi di posta elettronica offrono una protezione decente contro le e-mail di phishing, mentre i programmi antivirus e il software antimalware riconoscono allegati e collegamenti dannosi. I gestori di password forniscono un'altra linea di difesa contro il phishing, poiché forniscono credenziali di accesso solo quando l'URL corrisponde a quello registrato.